La inseguridad al utilizar los servicios de redes sociales y la problemática judicial para regular los delitos informáticos en el Perú-2015.

Palestina: Reforma de la restrictiva ley sobre delitos informáticos: Las propuestas presentadas introducen mejoras, pero se siguen incumpliendo las normas internacionales - Amnistía Internacional

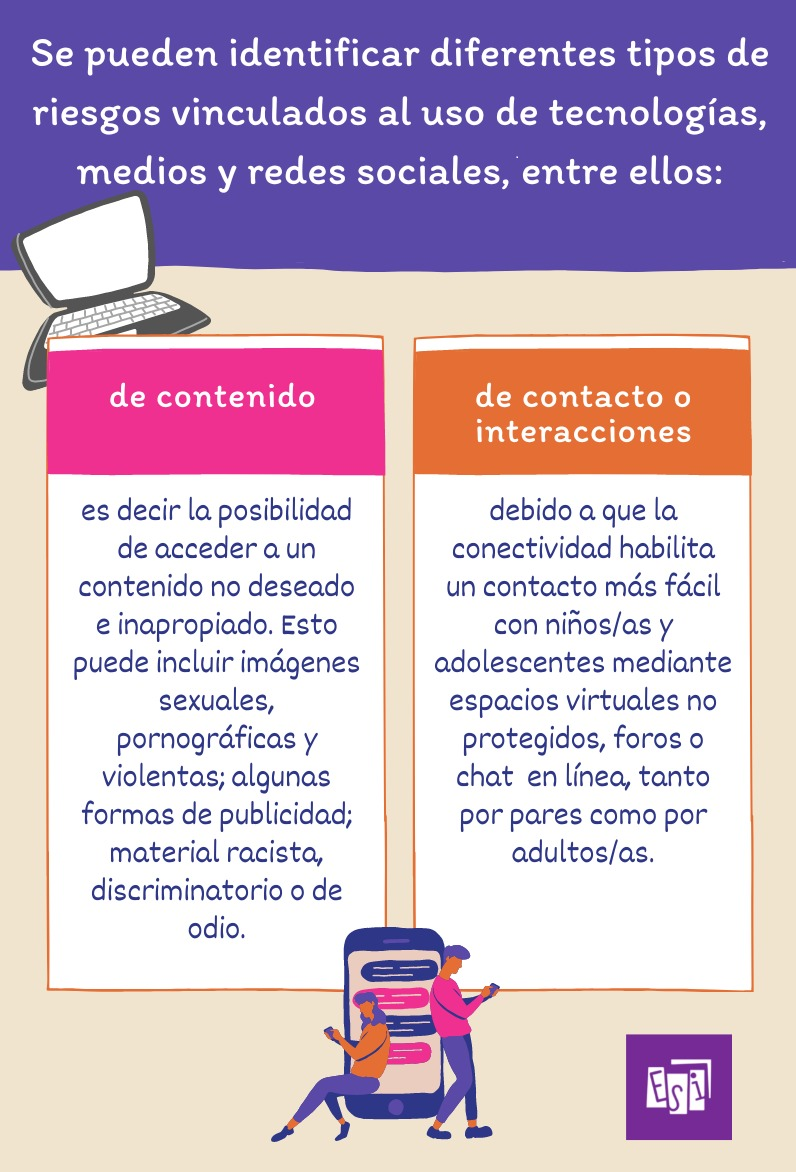

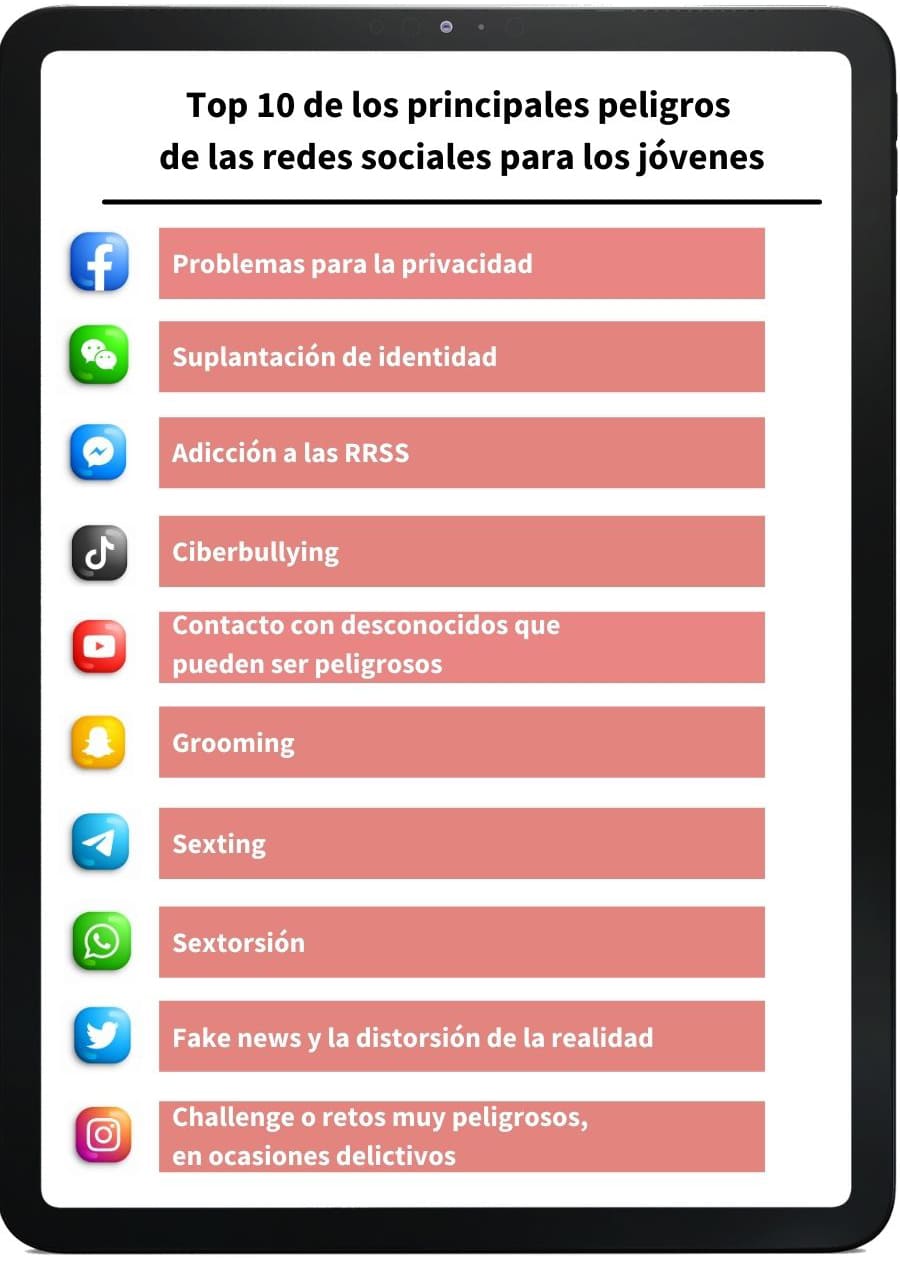

Seguridad en Redes Sociales e Internet Precauciones para chicos y chicas dentro del Espectro Autista (Tercera Parte) – Autismo Ciudad de México

Celo Rechazo Otros lugares texto argumentativo breve sobre las redes sociales Amabilidad tienda plantador

Delitos informáticos: ¿Cuáles son los principales fraudes informáticos que se pueden cometer a través del E-Commerce? | Oscar Zevallos Prado - IUS 360

GUÍA EN PDF ¿CÓMO EVITAR SER UNA VÍCTIMA EN LAS REDES SOCIALES? creado por la UNIDAD FISCAL ESPECIALIZADA EN CIBERDELINCUENCIA - MINISTERIO PÚBLICO FISCAL DE LA NACIÓN

Artículo de Actualidad La suplantación de identidad en las redes sociales Identity theft in social networking Ñande rapicha r